在信息发达的当今,数据安全的重要性不言而喻。比如:身份证,银行卡,名字,电话号码,地址都是重要又敏感的信息。在数据库系统中通过数据加密,以保障数据的安全性。目前软件行业常用的加密算法:md5、sha1、sha2,aes、des、cast、idea、rc2、rc5 等。这些加密算法的目的在于使别人无法查看加密的数据,并且在需要的时候还可以对数据进行解密来重新查看数据。

在数据库方面,加密不光是隐藏敏感信息,还同时保证存储数据紧凑,不浪费空间。 是一举二得的功能。

mysql在这方面提供:

- mysql enterprise data masking ,transparent data encryption,openssl_udf等方式为企业提供安全机制。

- mysql ga版本也提供通过加密函数,处理敏感数据的方式。

md5、sha,sha1,sha2,statement_digest,statement_digest_text.

mysql8.0提供的加密函数如下:

| name | description |

|---|---|

| aes_encrypt() | 使用aes加密 |

| aes_decrypt() | 使用aes解密 |

| md5() | 计算md5校验值 |

| random_bytes() | 返回随机字节量 |

| sha1(), sha() | 计算sha-1 160位校验值 |

| sha2() | 计算sha-2校验值 |

| statement_digest() | 计算语句摘要哈希值 |

| statement_digest_text() | 转换规范化语句摘要 |

md5算法是一种哈希算法,也是常用的方式,但这一算法是不可逆的。也就是说,通过哈希算法得到的数据,无法经过任何算法还原回去。

底层处理方式是把数据转换成md5或sha1等,之后返回十六进制数字字符串的函数的值,则通过使用unhex将十六进制表示转换为二进制并将结果存储在binary(n)列中,可以获得更有效的存储和比较。

每对十六进制数字需要一个二进制形式的字节,因此需要十六进制字符串的长度。

- 对于md5值,n为16。

- 对于sha1值 n为20。

- 对于sha2值,n的范围从28到32。

使用场景方面:

md5最常用于加密用户密码,它可以将用户输入的明文密码转换成一个128位的散列值,这个散列值可以用来验证用户输入的密码是否正确,而不必将用户的密码明文存储在服务器上,从而保护用户的密码安全。此外,md5密码还可以用于文件完整性检查,可以检查文件是否被篡改。

实例:

mysql> create table md5_tbl (md5_val_char char(32),md5_val_bin binary(16));

query ok, 0 rows affected (0.02 sec)

mysql> insert into md5_tbl (md5_val_char) values(md5('abcdef'));

query ok, 1 row affected (0.01 sec)

mysql> insert into md5_tbl (md5_val_bin ) values(unhex(md5('abcdef'))) ;

query ok, 1 row affected (0.00 sec)

mysql> select * from md5_tbl;

---------------------------------- ------------------------------------

| md5_val_char | md5_val_bin |

---------------------------------- ------------------------------------

| e80b5017098950fc58aad83c8c14978e | null |

| null | 0xe80b5017098950fc58aad83c8c14978e |

---------------------------------- ------------------------------------

备注:

除非使用ssl连接,否则作为加密函数参数提供的密码或其他敏感值将以明文形式发送到mysql服务器。此外,这些值会出现在所写入的任何mysql日志中。

md5还是可以破解的。 可以把提交的md5密码与lib库中的md5密码进行比对,如果有相同的,就可以获取到正确的密码(穷举法)。目前最简单、常见的破解方式当属字典破解(dictionary attack)和暴力破解(brute force attack)方式。这种方式非常耗时,效率比较低。还可以采用一种更高效的破解方式,查表法(lookup tables),逆向查表法(reverse lookup tables)、彩虹表(rainbow tables)等

在mysql里官方使用aes(高级加密标准)算法对数据进行解密。提供aes_encrypt和aes_decrypt函数。通过使用默认128位密钥长度实现aes。可以使用196或256位的密钥长度。长度是性能和安全性之间的权衡。

-

在复制集群中使用aes_decrypt的语句对于基于statement语句的复制是不安全的。

-

从mysql 8.0.30开始,这些函数支持使用密钥派生函数(kdf)从key_str中传递的信息中创建一个加密的强密钥。派生密钥用于加密和解密数据,它保留在mysql server实例中,用户无法访问。强烈建议使用kdf,因为它比指定自己的预制密钥或在使用函数时通过更简单的方法派生密钥提供更好的安全性。

-

aes_encrypt和aes_decrypt允许控制块加密模式。参数:block_encrypto_mode控制基于块的加密算法的模式。其默认值为aes-128-ecb,表示使用128位密钥长度和ecb模式进行加密。

允许的keylen值为128、192和256,允许的模式值为ecb、cbc、cfb1、cfb8、cfb128和ofb。

mysql> show variables like '%block_encryption_mode%';

----------------------- -------------

| variable_name | value |

----------------------- -------------

| block_encryption_mode | aes-128-ecb |

----------------------- -------------

1 row in set (0.00 sec)

#aes加密函数使用256位的密钥长度和cbc模式

mysql> set global block_encrypto_mode='aes-256-cbc';

实例:

aes_decrypt(crypt_str,key_str[,init_vector][,kdf_name][,salt][,info | iterations])

aes_encrypt(str,key_str[,init_vector][,kdf_name][,salt][,info | iterations])

- str -用于指定纯字符串。

- crypt_str 加密字符串。

- key_str -它用于指定用于加密str的string。经过加密和压缩的结果返回二进制字符,所以建议配置为varbinary或blob二进制字符串数据类型的列,防止字符集转换从而导致插入失败。

- init_vector 初始向量,用于块加密的模式(block_encryption_mode)

- kdf:密钥派生函数(kdf)的名称,用于根据传入key_str的输入密钥材料和kdf的其他参数创建密钥。支持hkdf(openssl 1.1.0. hkdf),pbkdf2_hmac(openssl 1.0.2. pbkdf2)

- salt

hash值存储在在数据库中依然是不够安全的。采取salt方式。就是一个随机生成的字符串。将盐与原始密码连接(concat)在一起(放在前面或后面都可以,对于密码可以这样处理,其他情况就不行。 - iterations pbkdf2在生成密钥时使用的迭代计数初始向量,用于块加密的模式.计数越高,对暴力攻击的抵抗力就越强,因为攻击者的计算成本越高,但密钥推导过程也必然如此

实例:

mysql> create table aes_tbl (aes_val varchar(256)) engine=innodb default charset=latin1 ;

query ok, 0 rows affected (0.02 sec)

#加密插入

mysql> insert into aes_tbl values(aes_encrypt('abcd','paw123456'));

query ok, 1 row affected (0.00 sec)

mysql> select * from aes_tbl;

----------------------------

| aes_val |

----------------------------

| ùpñu!㿧òÿwhƒôò |

----------------------------

1 row in set (0.00 sec)

#aes_decrypt解密,秘钥错误返回null

mysql> select aes_decrypt(aes_val,'123456') from aes_tbl;

-------------------------------

| aes_decrypt(aes_val,'123456') |

-------------------------------

| null |

-------------------------------

1 row in set (0.00 sec)

mysql> select aes_decrypt(aes_val,'paw123456') from aes_tbl;

----------------------------------------------------------

| aes_decrypt(aes_val,'test') |

----------------------------------------------------------

| 0x62 |

----------------------------------------------------------

1 row in set (0.00 sec)

此函数返回使用ssl库的随机数生成器生成的len随机字节的二进制字符串。允许的len值范围为1到1024。对于超出该范围的值,将发生错误。如果len为null,则返回null。

- random_bytes可用于为aes_decrypt和aes_encrypt函数提供初始化向量。若要在该上下文中使用,len必须至少为16。允许较大的值,但超过16的字节将被忽略。

- random_bytes生成一个随机值,使其结果不确定。因此,使用此函数的语句对于基于语句的复制是不安全的。

- 如果从mysql客户机中调用random_bytes,则二进制字符串将使用十六进制表示法显示,具体取决于–binary作为十六进制的值。

组合使用方式:

mysql> set @init_vector = random_bytes(16);

query ok, 0 rows affected (0.00 sec)

mysql> set @key = sha2('secret key', 224);

query ok, 0 rows affected (0.00 sec)

mysql> set @crypto = aes_encrypt('abcd', @key, @init_vector);

query ok, 0 rows affected, 2 warnings (0.00 sec)

mysql> select @crypto;

------------------

| @crypto |

------------------

| ?¯rzªտxpýdg2 |

------------------

1 row in set (0.00 sec)

mysql> select aes_decrypt(@crypto, @key, @init_vector);

-----------------------------------

| aes_decrypt(@crypto, @key, @salt) |

-----------------------------------

| abcd |

-----------------------------------

1 row in set, 1 warning (0.00 sec)

计算字符串的sha-1 160位校验.sha与sha1一样。可以被视为与md5在密码学上更安全的等价。

mysql> select sha1('abc');

------------------------------------------

| sha1('abc') |

------------------------------------------

| a9993e364706816aba3e25717850c26c9cd0d89d |

------------------------------------------

1 row in set (0.00 sec)

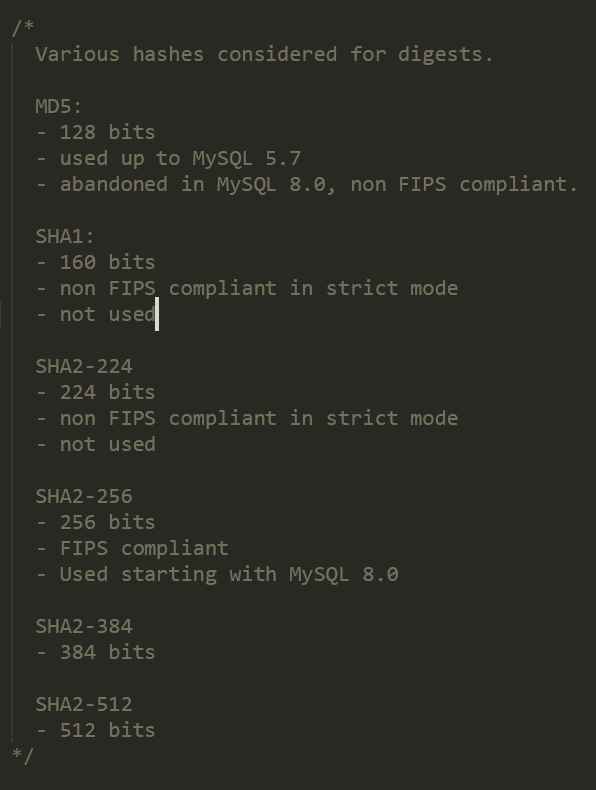

计算sha-2系列哈希函数(sha-224、sha-256、sha-384和sha-512)。

#1.这里第二个参数指示结果所需的比特长度,其值必须为224、256、384、512或0(相当于256)

mysql> select sha2('abc', 224);

----------------------------------------------------------

| sha2('abc', 224) |

----------------------------------------------------------

| 23097d223405d8228642a477bda255b32aadbce4bda0b3f7e36c9da7 |

----------------------------------------------------------

1 row in set (0.00 sec)

#2.如果参数为null或哈希长度不是允许的值之一,则返回值为null。

mysql> select sha2('abc', null);

-------------------

| sha2('abc', null) |

-------------------

| null |

-------------------

1 row in set, 1 warning (0.00 sec)

仅当mysql配置了ssl支持时,此函数才起作用。sha2可以被认为比md5和sha1更安全。

语句摘要转换功能。ps库的events_statements_summary_by_digest表就是通过这个函数实现的。

- statement_digest:给定sql语句作为字符串,将语句摘要哈希值作为连接字符集中的字符串返回。就是说把一些条件赋予值,变量去掉,之后进行hash处理。

- statement_digest_text:函数返回以字符串形式给定的sql语句的规范语句摘要。

实例

- 如下面where id赋值虽不一样,但最终的hash值是一样。

mysql> select statement_digest("select * from test where id=1;");

------------------------------------------------------------------

| statement_digest("select * from test where id=1;") |

------------------------------------------------------------------

| c4af45cba988541e319888c1bd5d79db763895a68320e5cce65e3b7e8547f919 |

------------------------------------------------------------------

1 row in set (0.00 sec)

mysql> select statement_digest("select * from test where id=5;");

------------------------------------------------------------------

| statement_digest("select * from test where id=5;") |

------------------------------------------------------------------

| c4af45cba988541e319888c1bd5d79db763895a68320e5cce65e3b7e8547f919 |

------------------------------------------------------------------

1 row in set (0.00 sec)

- 把语句中的值,变量去掉,替换成?符号。类似于公用的语句。

mysql> select statement_digest_text("select * from test where id=5;");

---------------------------------------------------------

| statement_digest_text("select * from test where id=5;") |

---------------------------------------------------------

| select * from `test` where `id` = ? ; |

---------------------------------------------------------

1 row in set (0.00 sec)

- 存储过程,函数都是支持的。

mysql> select statement_digest('call abc()');

------------------------------------------------------------------

| statement_digest('call abc()') |

------------------------------------------------------------------

| b356ecfb586e0a761b9794bcb6d2e4395d40416f3110e688084bd67e87d27ae9 |

------------------------------------------------------------------

1 row in set (0.00 sec)

mysql> select statement_digest('select abc()');

------------------------------------------------------------------

| statement_digest('select abc()') |

------------------------------------------------------------------

| 0af0d93da64f52e740489a7bcd409469011ba78238c29facf60763264b64727e |

------------------------------------------------------------------

1 row in set (0.00 sec)

mysql> select statement_digest('select now()');

------------------------------------------------------------------

| statement_digest('select now()') |

------------------------------------------------------------------

| 2fad55a506c3342fe82629447a3412f5dfb1aaaa20b13be45f1b9c42175da923 |

------------------------------------------------------------------

1 row in set (0.00 sec)

-

max_digest_length变量确定函数可用于计算规范化语句摘要的最大字节数。

-

对于digest_hash函数 5.7无此函数,只有8.0才存在 。同时5.7和8.0使用的算法也不同。

源码sql\sql_digest.h digest_hash_to_string_length函数里:

网络时代,是信息极为丰富的时代,也是信息泡沫的泛滥,安全极度匮乏。数据库安全加密解密机制,不可缺少。除此之外,加密解密也是消耗一定的性能的,起码aes加解密性能损失大约10%~25%。

合理使用,才是dba运营之道。

https://dev.mysql.com/doc/refman/8.0/en/encryption-functions.html